Pulpit i menu Start powrócą z Windows Blue?

16 kwietnia 2013, 17:59Niewykluczone, że wraz z Windows Blue (Windows 8.1) użytkownicy najnowszego systemu z Redmond będą mogli korzystać z tradycyjnego pulpitu już od startu komputera. Brak możliwości uruchomienia systemu tak, by od razu pokazywał się tradycyjny pulpit to jedna z najbardziej krytykowanych cech Windows 8

Stały kontakt ze zdjęciami nie ułatwia rozpoznawania twarzy

20 sierpnia 2014, 12:17Mimo szkolenia i wieloletniego doświadczenia, przedstawiciele służb paszportowych wcale nie radzą sobie lepiej z weryfikacją prawdziwości zdjęć z dowodów tożsamości, a więc z identyfikacją twarzy.

The Dukes - cybernetyczne ramię Moskwy?

17 września 2015, 09:43Przez ostatnie siedem lat rosyjska grupa zajmująca się cyfrowym szpiegostwem - i prawdopodobnie powiązana z rządem w Moskwie - przeprowadziła liczne ataki przeciwko rządom, think tankom i innym organizacjom. Firma F-Secure opublikowała właśnie raport na temat grupy, którą analitycy nazwali "the Dukes".

Rytm oddechu wpływa na rozpoznawanie emocji i pamięć

9 grudnia 2016, 11:56Rytm oddychania (to, czy powietrze jest wdychane, czy wydychane) wpływa na aktywność mózgu, a tym samym na prędkość, z jaką identyfikujemy emocje. Efekty widać też w przypadku zapamiętywania.

Summit – najpotężniejszy superkomputer na świecie

11 czerwca 2018, 15:03Oak Ridge National Laboratory (ORNL) pochwaliło się najpotężniejszym superkomputerem na świecie. Teoretyczna maksymalna wydajność (Rpeak) maszyny Summit wynosi 200 PFlops. To oznacza, że jeśli w najbliższym czasie Chiny nie pokażą potężniejszej maszyny, to USA znowu staną się liderem rankingu Top500.

W chipsetach Intela występuje dziura, której nie można naprawić

9 marca 2020, 10:10W chipsetach Intela używanych od ostatnich pięciu lat istnieje dziura, która pozwala cyberprzestępcom na ominięcie zabezpieczeń i zainstalowanie szkodliwego kodu takiego jak keyloggery. Co gorsza, luki nie można całkowicie załatać.

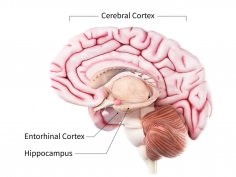

Proteza pamięci może pomóc ludziom z urazami mózgu i chorobami neurodegeneracyjnymi

7 września 2022, 11:06Unikatowa metoda stymulacji mózgu naśladująca sposób, w jaki tworzymy wspomnienia, wydaje się poprawiać zdolność ludzi do zapamiętywania nowych informacji. Pierwsze eksperymenty sugerują, że ta prototypowa „proteza pamięci” nie tylko pomaga ludziom cierpiącym na zaburzenia negatywnie wpływające na zdolność do zapamiętywania, ale działa u nich bardziej efektywnie, niż u zdrowych

Implanty pomagają sparaliżowanym

13 lipca 2006, 15:33Naukowcom z Brown University i Massachusetts General Hospital udało się dokonać dużego kroku naprzód w kierunku wynalezienia implantu, który pozwoliłby osobom sparaliżowanym na kontrolowanie swoich kończyn. W ostatnim wydaniu magazynu Nature opisują przypadku dwóch pacjentów z wszczepionym implantem, którzy potrafili za pomocą myśli kontrolować komputerem i ramieniem robota.

"Duży żółty" atakuje sieci korporacyjne

16 grudnia 2006, 11:36eEye security poinformowała, że korporacyjne komputery są od dwóch dni atakowane przez robaka "Big Yellow”. Szkodliwy kod wykorzystuje lukę w oprogramowaniu antywirusowym firmy Symantec.

Serwery na światło

9 marca 2007, 13:14Niewielka firma Lightfleet zapowiada, że w lipcu rozpocznie sprzedaż serwerów wyposażonych w łącza optyczne, które pozwolą na szybszą transmisję danych wewnątrz maszyny. W serwerze Beacon światło będzie przekazywało dane pomiędzy wieloma procesorami Xeon.